Datensicherheit verbessern: Verschlüsselung auf Endpunkten

Stellen Sie sich vor, dass einer der Mitarbeiter in Ihrem Unternehmen seinen beruflich genutzten Computer beziehungsweise einen USB-Stick mit vertraulichen Geschäftsdaten verliert oder dass dieser ihm gestohlen wird. Was geschieht dann mit den darauf gespeicherten Daten? Sind sie ausreichend vor nicht autorisierten Zugriffen geschützt? Wenn sie nicht sicher verschlüsselt wurden, kann ein solcher Vorfall verheerende Folgen für das Unternehmen haben.

Eine Verschlüsselung vertraulicher Daten ist das wichtigste Element in einer soliden Strategie zur Datensicherheit. Letztlich sorgt nur sie dafür, dass die Daten nicht durch fremde Personen eingesehen werden können.

Selbst dann, wenn ausgefeilte Schutzebenen aus Firewalls, Systemen zur Intrusion Detection (IDS), Antimalware-Lösungen oder DLP-Software (Data Loss Prevention) versagen beziehungsweise durch Cyberangreifer umgangen werden, bleiben verschlüsselte Daten trotzdem weiterhin geschützt. Die Verschlüsselung der Endgeräte in einem Unternehmen stellt damit sicher, dass Daten vor unerwünschten Zugriffen geschützt bleiben, auch wenn sie auf einem Datenträger gespeichert oder zum Beispiel von einem zu einem anderen Gerät übertragen werden.

Die Verschlüsselung ist deswegen in der Regel auch vorgeschrieben oder empfohlen, wenn es um die Einhaltung von Standards und Gesetzen zum Schutz von Daten geht. Beispiele dafür sind die Datenschutz-Grundverordnung (DSGVO), der Health Insurance Portability and Accountability Act (HIPAA) sowie der Payment Card Industry Data Security Standard (PCI DSS) der internationalen Finanzwirtschaft.

Daten auf Endpunkten verschlüsseln Unternehmen haben im Prinzip zwei Möglichkeiten, um die Systeme der Anwender in ihren IT-Umgebungen und die darauf abgelegten Daten sicher zu verschlüsseln: Entweder verschlüsseln sie die komplette Festplatte oder nur gezielt bestimmter Ordner beziehungsweise Dateien. Beides hat Vor- und Nachteile.

1. Festplattenverschlüsselung Die komplette Verschlüsselung einer Festplatte (Full Disk Encryption) schützt sämtliche Inhalte auf dem Speichermedium, also sowohl das Betriebssystem als auch jegliche Anwendungen und Dateien, Swap-Bereiche oder auch die beim Versetzen des Rechners in den Ruhezustand gespeicherten Daten, die sich dann noch auf dem Laufwerk befinden. Das macht eine Festplatte praktisch nutzlos, wenn nicht vorher die korrekte PIN oder das richtige Passwort eingegeben wurden, mit denen die Daten entschlüsselt werden können. Bedenken Sie aber, dass der Master Boot Record (MBR) einer Festplatte durch rein Software-basierte Lösungen nicht verschlüsselt wird. Nur so kann das System booten und den zur Entschlüsselung benötigten Treiber laden, mit dem der Rechner dann entsperrt wird. Diese erzwungene Authentifizierung vor dem Start des Betriebssystems sorgt dafür, dass die Daten verschlüsselt bleiben, bis der Freigabeprozess vollständig abgeschlossen werden konnte. Selbst wenn also eine verschlüsselte Festplatte verloren geht, gestohlen oder in einen anderen Rechner eingesetzt wird, sind die darauf enthaltenen Daten vor unerwünschten Zugriffen sicher. Ein weiterer Vorteil der kompletten Verschlüsselung eines Laufwerks ist, dass die darauf vorhandenen Daten automatisch ent- und verschlüsselt werden, so dass die Anwender nahtlos und ohne Umwege mit ihnen arbeiten können. Weil bei einer kompletten Festplattenverschlüsselung aber die gesamte Festplatte entschlüsselt wird, sobald sich ein Anwender erfolgreich angemeldet hat, sollte das Gerät anschließend nicht mehr unbeaufsichtigt gelassen werden. Damit die Daten auch wirklich geschützt bleiben, sollte sich der Anwender stattdessen am System abmelden, damit die Festplatte und damit die darauf enthaltenen Daten wieder gesichert werden. Festplattenverschlüsselung ist entweder Hard- oder Software-basiert. Wie bereits erwähnt, kann Letzere aber nicht den MBR oder ähnliche zum Booten benötigten Bereiche verschlüsseln, da sie der Software mitteilen müssen, wo sich das Betriebssystem befindet und wie es geladen werden kann. Softwarelösungen verändern daher diese Bereiche, so dass sie eine andere Pre-Boot-Umgebung anzeigen, mit der sich der Anwender an seinem Gerät per PIN oder Passwort authentifizieren kann. Möglich ist auch eine zusätzliche Form der Authentifizierung wie zum Beispiel ein biometrischer Scan oder der Einsatz eines Hardware-Tokens. macOS, Linux und Windows enthalten standardmäßig bereits die gesamte benötigte Software zum Ver- und Entschlüsseln von Laufwerken. Darüber hinaus gibt es noch einige weitere Anwendungen, die ebenfalls die Verschlüsselung kompletter Laufwerke ermöglichen. Eine rein Hardware-basierte Verschlüsselung erfolgt dagegen durch das jeweilige Laufwerk selbst. Dabei kommt ein spezieller Krypto-Prozessor zum Einsatz, der automatisch und sofort alle Daten verschlüsselt, die auf die Festplatte geschrieben werden. Diese Festplatten werden daher auch als selbst verschlüsselnde Laufwerke (Self-Encrypting Drives, SEDs) bezeichnet. Der für die Speicherung und Verschlüsselung der Daten benötigte Schlüssel verlässt nie das Gerät und ist auch nur ihm selbst bekannt. Der zur Authentifizierung benötigte Schlüssel, der vom Anwender festgelegt wird, wird ebenfalls damit verschlüsselt und auf der Festplatte gespeichert. Er wird verwendet, um den Verschlüsselungs-Key zu entschlüsseln und in den Krypto-Prozessor zu laden. Auf diese Weise kontrolliert die Platte alle Zugriffe auf die auf ihr gespeicherten Daten. Die zur Verschlüsselung benötigten Schlüssel und die Daten des Nutzers werden also mit Hilfe der Hardware des Laufwerks gespeichert. Dadurch arbeitet das Speichermedium separat sowohl von der CPU und dem Betriebssystem eines Rechners, was es weniger anfällig gegen Angriffe macht. Sich selbst verschlüsselnde Laufwerke haben zudem keinen negativen Einfluss auf die Performance eines Systems, da sich hier der Controller der Festplatte um die Ver- und Entschlüsselung kümmert und diese Aufgabe nicht auch noch durch das Betriebssystem erledigt werden muss.

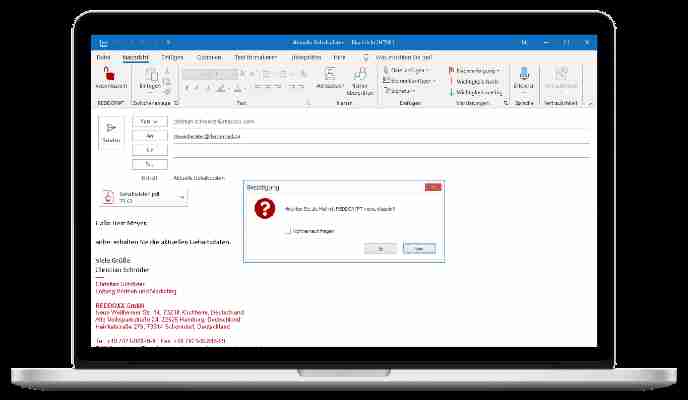

2. Datenverschlüsselung Die Alternative zur Festplattenverschlüsselung ist eine gezielte Verschlüsselung einzelner Ordner oder Dateien. Diese Daten bleiben auch nachdem sich ein Anwender an einem System angemeldet hat, verschlüsselt. Sie werden nur entschlüsselt, wenn er sie öffnet und dabei das korrekte Passwort eingibt, das benötigte Token verwendet oder eine andere vorgegebene Authentifizierung durchführt. Dateibasierte Verschlüsselung funktioniert sowohl mit strukturierten als auch unstrukturierten Daten. Daher kann die Technik genutzt werden, um zum Beispiel Datenbanken, aber auch einzelne Dokumente oder Bilder zu verschlüsseln. Außerdem kann sie Daten schützen, die mit anderen geteilt werden sollen, also etwa per E-Mail-Attachment oder über einen Collaboration-Service. Die Absender können dabei in der Regel festlegen, wie der Empfänger die Daten entschlüsseln kann. So lässt sich das benötigte Passwort zum Beispiel per Telefon auf einem anderen Weg übertragen oder es wird dafür ein spezielles Webportal genutzt, das die Überprüfung der Authentifizierung übernimmt. Enterprise-Lösungen zur Verschlüsselung von Dateien sind essenziell, um die Verschlüsselungsrichtlinien eines Unternehmens durchzusetzen. Mit ihnen lässt sich etwa festlegen, welche Typen von Dateien verschlüsselt werden müssen und wo dies geschehen soll. Arbeitsgruppen können diese Anwendungen nutzen, um gemeinsam an einzelnen Dateien oder ganzen Ordnern mit Dateien über das Netzwerk zu arbeiten. So erlaubt etwa Windows die Verschlüsselung von Dateien via EFS (Encryption File System), das auf NTFS (New Technology File System) aufsetzt und das per Gruppenrichtlinie konfiguriert werden kann. Um die Stärke der Software-basierten Verschlüsselung zu erhöhen, greifen viele Produkte auf TPM-Chips (Trusted Platform Module) zurück. Diese Hardware-basierten und vor Manipulationen geschützten Krypto-Prozessoren sind heutzutage in vielen Rechnern bereits auf dem Mainboard enthalten: Windows und Linux nutzen TPMs.

iOS und macOS verwenden Secure Enclave.

Android-Geräte von Samsung enthalten meist Samsung Knox. Ein TPM-Chip bietet nur nicht eine Hardware-basierte Verschlüsselung einzelner Dateien und Ordner, sondern auch weitere sicherheitsrelevante Funktionen wie System-Integritäts-Checks, Festplattenverschlüsselung sowie ein sicheres Schlüsselmanagement mit der vollen Systemgeschwindigkeit.

Verschlüsselungsalgorithmen Zur Verschlüsselung von Endgeräten werden meist AES-256 (Advanced Encryption Standard) oder RSA (Rivest Shamir Adleman) eingesetzt. Bei beiden Methoden handelt es sich um öffentliche Protokolle, die dem US-Standard Federal Information Processing 140-2 entsprechen. AES-256 verwendet einen einzigen Schlüssel zum Ent- und Verschlüsseln von auf einem Datenträger gespeicherten Daten, während RSA oft genutzt wird, um Daten sicher von einem Punkt zum einem anderen zu übertragen. RSA verwendet dafür die sogenannte asymmetrische Verschlüsselung mit zwei separaten Schlüsseln. Einer dient zum Verschlüsseln der Daten und einer zum Entschlüsseln.

So kann jeder Mails verschlüsseln!

REDDCRYPT Apps – E-Mails verschlüsseln auf jedem Gerät

Wir stellen verschiedene Anwendungen zur Verfügung, mit denen Sie Ihre E-Mails ver- und entschlüsseln können, unabhängig von Ihrem Endgerät. Und da wir möchten, dass jeder seine persönlichen Daten schützen kann, stellen wir Ihnen die Web App kostenfrei zur Verfügung.

Die Web App sieht aus wie ein normaler Webmailer, so wie Sie es von Ihrem privaten E-Mail Account (GMX, Googlemail und Co.) gewohnt sind. Die Web App ist unabhängig vom Endgerät, funktioniert mit einem Windows PC genau so wie unter Linux, MacOS und auf jedem Smartphone.

Die Web App können Sie kostenfrei nutzen, weil wir überzeugt sind, dass jeder Mensch ein Recht auf Verschlüsselung seiner Daten haben sollte. Und mit der Web App können Sie genau das tun! Und zwar unabhängig davon, wo auf der Welt Sie gerade sind oder was für ein Endgerät Sie in der Hand halten.

Gmail-E-Mails verschlüsseln

Trotz Sicherheitsverbesserungen wie dem Google-Modus “Vertraulich” oder der erweiterten Gmail-Verschlüsselung mit gehostetem S/MIME für Business-Nutzer sind Ihre E-Mails mit Gmail-Verschlüsselung weder komplett privat noch vollständig sicher. Dies ist der Preis, den wir zahlen müssen, damit Gmails E-Mail-Programm und Kollaborationstools so bequem wie eh und je bleiben.

Denn, um das Wachstum und das Nutzererlebnis seiner intuitiven, einfach verwendbaren und kollaborativen Plattform aufrechtzuerhalten, hat Google dafür gesorgt, dass die gespeicherten Daten innerhalb des Google-Systems scanfähig und lesbar bleiben.

Glücklicherweise gibt es bereits einige Tools und Technologien wie Ende-zu-Ende-Verschlüsselung für Gmail, um Datenschutz im weltweit meist verwendeten E-Mail-Programm zu erhöhen. Indem Sie derartige Services nutzen, können Sie das Beste aus zwei Welten vereinen: das von Ihnen bevorzugte E-Mail-Programm und eine Verschlüsselungslösung nach dem Stand der Technik. Dies kann Ihrem Unternehmen dabei helfen, E-Mail-Anhänge zu teilen und gleichzeitig die Kontrolle über Ihre Daten zu wahren.

Direkt vorweg: Warum ist Gmail-Verschlüsselung so wichtig?

Gmail ist mit 1,8 Milliarden Nutzern in 2021 und 6 Millionen G-Suite-/Workspace-Konten in 2020 die weltweit beliebteste E-Mail-Plattform. Wenn man in Erwägung zieht, dass fast ein Viertel der Weltbevölkerung Gmail verwendet, wird klar, dass der Datenschutz für die über diese Plattform geteilten Informationen ein globales Anliegen ist.

Als Reaktion auf die weltweit stetig zunehmenden Datensicherheitsbedenken der letzten Jahre geriet Gmail in Zugzwang und führte einige neue Features ein, um auch seinen Datensicherheitslösungen eine zusätzliche Schutzebene beizugeben.

Der erste Meilenstein dieses Prozesses war die Einführung des Gmail-Modus “Vertraulich” im Jahr 2018: Dies versprach eine einfach anwendbare Alternative zu bereits existierenden, aber komplizierten extra E-Mail-Sicherheitstools, wie Plug-ins für PGP-Verschlüsselung oder S/MIME. In der Realität konnten diese Features Experten jedoch aus diversen Gründen nicht überzeugen. Einige unter ihnen sahen die Verwendung der Funktionen sogar als Risiko an – genau deswegen, weil sie Nutzern ein falsches Sicherheitsgefühl vermittelten.

Wir werden Ihnen nun eine kurze Zusammenfassung der Funktionalitäten im Gmail-Modus “Vertraulich” geben. Zusätzlich möchten wir Ihnen die Pros und Kontras bezüglich der bekanntesten Methoden unterbreiten, um eine brennende Frage zu beantworten: Wie kann ich eine verschlüsselte E-Mail in Gmail mit verbessertem Datenschutz versenden?

1. Einfache Sicherheitsoptionen zum Senden sicherer E-Mails in Gmail

Die Idee hinter Gmails erweiterter Datensicherheitslösung für E-Mails ist simpel: Gmail möchte seinen Nutzern die Möglichkeit geben, unbefugte Personen vom Öffnen, Kopieren, Weiterleiten oder Drucken ihrer E-Mails oder deren Anhängen zu hindern. Zu diesem Zweck wurde eine Reihe von Features eingeführt, die dank ihres Add-on-Formats am unteren Rand des E-Mail-Fensters stets nur einen Klick entfernt sind.

Mithilfe des kleinen Schloss-plus-Timer-Icons können Gmail-Nutzer ein Ablaufdatum für ihre Nachrichten festlegen, so dass diese nach einem bestimmten Zeitpunkt nicht länger verfügbar sind. Außerdem können via E-Mail oder SMS versendete Passcodes für den Zugriff auf als Link eingehende E-Mails eingerichtet werden.

Auch wenn der Gmail-Modus “Vertraulich” Ihren Posteingang mit einigen flotten visuellen Effekten wie verschwindenden E-Mails aufpoliert, hat das Ganze rein gar nichts mit zusätzlicher E-Mail-Sicherheit zu tun. Die sogenannten “vertraulichen” E-Mails befolgen zwar auf den ersten Blick das verkündete "kein Weiterleiten, Kopieren, Drucken und Herunterladen”-Prinzip, aber tatsächlich hindern sie niemanden daran, z.B. Screenshots von Ihren Nachrichten anzufertigen.

Darüber hinaus werden sie immer noch nicht auf wahrhaft Ende-zu-Ende-verschlüsselte Weise auf Googles Servern gespeichert. Google ist weiterhin im Besitz der Verschlüsselungscodes, so dass das Unternehmen auf jede E-Mail-Konversation, die Sie jemals geführt haben, Zugriff hat – egal, ob diese als vertraulich gekennzeichnet wurde oder nicht. Und was dem Fass den Boden ausschlägt: Während die von Ihnen mit einem Ablaufdatum versehene E-Mail sich selbst löscht, bleibt sie trotzdem auf Googles Servern erhalten.

Gmails passwortgeschützte E-Mails

Wie bereits erwähnt gehört Passwortschutz für Ihre E-Mails zu Googles Beigaben zum Gmail-Modus “Vertraulich”.

Dieser mag zwar aussehen, als würde er besseren Datenschutz bieten, aber er hat zwei bedeutsame Mängel:

A. Die in diesem Modus versendeten E-Mails sind weder E-Mails im eigentlichen Sinn, noch sind sie sicher. Im Zuge des Passwortschutzes erstellt Gmail eine Webseite, die auf seinen Servern wie eine E-Mail aussieht, und schickt einen Link zu dieser Webseite an Ihren Empfänger. Das Problem? Das ist so ziemlich das genaue Gegenteil davon, wie echte Sicherheitsbooster wie Ende-zu-Ende-Verschlüsselung normalerweise funktionieren! Mit E2EE können Sie den Zugriff auf Ihre (sich in Ihrem sicheren Datenspeicher befindenden) Daten für deren gesamten Lebenszyklus kontrollieren. Mit Google hingegen hat Gmail die Kontrolle darüber, wer auf Ihre Daten auf den Gmail-Servern zugreifen kann.

B. Wenn Sie einem Empfänger einen Passcode via SMS senden, geben Sie Google die Möglichkeit, die Handynummer der Person mit ihrer E-Mail-Adresse abzugleichen. Aus Sicht der DSGVO sollten hier die Alarmglocken läuten.

Auch wenn der Modus “Vertraulich” Ihnen eine Lösung für das Versenden von passwortgeschützten E-Mails in Gmail bietet, sollten Sie dennoch seine Unzulänglichkeiten im Hinterkopf behalten.

2. Gehobenere Lösungen für das Senden verschlüsselter E-Mails in Gmail

Plug-in für PGP-Gmail-Verschlüsselung

Eine bessere Lösung, um E-Mail-Datenschutz auf höherem Niveau zu erzielen, liegt in der Nutzung eines Plug-ins für Gmail-Verschlüsselung, wie PGP. Pretty Good Privacy (PGP) kam bereits vor einer Weile auf den Markt und trotz seiner Schwächen handelt es sich bei dem Plug-in immer noch um eine weit verbreitete und zuverlässige Methode zum Verschlüsseln von Nachrichten. Es ist beliebt, weil es ein kostenloses Verschlüsselungstool ist.

Jedoch hat auch dieses Sicherheitslevel mit einem PGP-Plug-in für Gmail-Verschlüsselung seinen Preis. So benötigen Sie z.B. für das Senden oder Empfangen sicherer E-Mails die notwendige Software. Und für die Verwendung dieser Software ist die Aneignung gewisser IT-Fertigkeiten unerlässlich. Leider können falsch ausgeführte PGP-Implementierungen dazu führen, dass verschlüsselte Nachrichten entschlüsselt werden, was diese zur Zielscheibe für Hacker macht, die sie abfangen und bearbeiten können.

S/MIME in Gmail

Secure/Multipurpose Internet Mail Extensions (S/MIME) stammt aus dem Jahr 1992 und ist eine Alternative, um E-Mail-Sicherheit über Klartext hinaus zu gewährleisten. Es ist zuverlässiger als das standardmäßige Gmail-TLS-Protokoll und steht nur Nutzern mit einem kostenpflichtigen Google-Workspace-Konto zur Verfügung. S/MIME funktioniert nur dann, wenn beide Parteien (Sender-Empfänger) diese Verschlüsselungstechnologie verwenden. Wenn diese sicherere Methode auf einer der beiden Seiten inaktiv ist, wird die Nachrichtenübertragung fehlschlagen. Und was noch entscheidender ist: Die Übertragung wird anschließend mit dem standardmäßigen TLS-Verschlüsselungsprotokoll wiederholt, wodurch die Daten leichter böswilligen Aktivitäten zum Opfer fallen können.

3. Die ultimative Lösung: Ende-zu-Ende-Verschlüsselung in Gmail

Anwendungen für verschlüsselte Nachrichten- oder E-Mail-Übermittlung wie Signal oder Protonmail sind beliebte Alternativen zu Gmail. Aber es ist dennoch möglich, das Beste aus zwei Welten zusammenzufügen: Behalten Sie die elegante, nutzerfreundliche Benutzeroberfläche von Gmail und verbessern Sie deren Sicherheit durch die Implementierung einer wahrhaft Ende-zu-Ende-verschlüsselten Gmail-Lösung zum Teilen Ihrer Dokumente.

Tresorit für Gmail – Verschlüsselung von Gmail-Anhängen zum Schutz Ihrer Dateien

Während das Senden sicherer E-Mail-Anhänge mit anderen Lösungen mühsam sein kann, hat Tresorit für Gmail einen anderen Ansatz gewählt. Es kombiniert Tresorits wirkungsvolle Sicherheitsfunktionen mit einer nahtlosen Integration in Gmail (oder im Übrigen auch Outlook). Das Hinzufügen von komplett sicheren Links, die durch tatsächliche Ende-zu-Ende-Verschlüsselung geschützt sind, geschieht so im Handumdrehen. Somit sind alle Sicherheitsfeatures auf Ihrem Gerät stets nur wenige Klicks entfernt.

Mit dem "Tresorit für Gmail"-Plug-in behalten Sie die volle Kontrolle über Ihre Daten. Als Bestandteil dieser Ende-zu-Ende-Verschlüsselung in Gmail können Sie ein Ablaufdatum und eine Zugriffsanzahl für Links festlegen. Außerdem können Sie das dynamische Wasserzeichen verwenden, um Ihre geteilten Inhalte zu schützen und zu kontrollieren. Tracken Sie die Aktivitäten von Co-Autoren Ihrer Dokumente, richten Sie Passwortschutz für Ihre Dateien ein – oder deaktivieren Sie Downloads einfach ganz und gar. Auf diese Weise geht Tresorit bezüglich Ende-zu-Ende-Verschlüsselung in Gmail mit gutem Beispiel voran.

Beginnen Sie Ihre sichere Reise mit Tresorit für Gmail

Sind Sie auf der Suche nach einer sicheren und dennoch bequemen Lösung für Ende-zu-Ende-Verschlüsselung in Gmail?

Erfahren Sie jetzt mehr über Tresorit für Gmail!